Rootkit je typ softwaru, který umožňuje útočníkovi získat kontrolu nad počítačem oběti. Rootkit lze použít ke vzdálenému ovládání počítače oběti, krádeži citlivých dat nebo dokonce k útokům na jiné počítače. Rootkity je obtížné odhalit a odstranit a často vyžadují speciální nástroje a odborné znalosti. Jak fungují rootkity? Rootkity fungují tak, že využívají zranitelnosti operačního systému nebo softwaru. Jakmile je rootkit nainstalován, lze jej použít k získání přístupu k počítači oběti. Rootkity lze použít ke vzdálenému ovládání stroje oběti, krádeži citlivých dat nebo dokonce k útokům na jiné počítače. Rootkity je obtížné odhalit a odstranit a často vyžadují speciální nástroje a odborné znalosti. Jaká jsou nebezpečí rootkitů? Rootkity lze použít ke vzdálenému ovládání stroje oběti, krádeži citlivých dat nebo dokonce k útokům na jiné počítače. Rootkity je obtížné odhalit a odstranit a často vyžadují speciální nástroje a odborné znalosti. Jak se mohu chránit před rootkity? Existuje několik věcí, které můžete udělat, abyste se ochránili před rootkity. Nejprve udržujte svůj operační systém a software aktuální. To pomůže odstranit všechny zranitelnosti, které mohou rootkity zneužít. Za druhé, použijte renomovaný antivirový a antimalwarový program. Tyto programy mohou pomoci detekovat a odstranit rootkity. Nakonec si dejte pozor na webové stránky, které navštěvujete, a na přílohy e-mailů, které otevíráte. Rootkity se mohou šířit prostřednictvím škodlivých e-mailových příloh nebo infikovaných webových stránek.

I když je možné skrýt malware způsobem, který oklame i tradiční antivirové/antispywarové produkty, většina malwaru již používá rootkity k ukrytí hluboko ve vašem počítači se systémem Windows... a jsou stále nebezpečnější! V Rootkit DL3 - jeden z nejpokročilejších rootkitů, jaké kdy byly na světě k vidění. Rootkit byl stabilní a mohl infikovat 32bitové operační systémy Windows; ačkoli k instalaci infekce do systému byla vyžadována administrátorská práva. Ale TDL3 je nyní aktualizován a nyní může infikovat dokonce i 64bitové verze Windows !

Co je to rootkit

Rootkit virus je tajný typ malwaru která je navržena tak, aby skryla existenci určitých procesů nebo programů ve vašem počítači před konvenčními metodami detekce, aby jemu nebo jinému škodlivému procesu poskytla privilegovaný přístup k vašemu počítači.

Rootkity pro Windows běžně používané ke skrytí malwaru, například z antivirového programu. Je používán pro škodlivé účely viry, červy, zadními vrátky a spywarem. Virus v kombinaci s rootkitem produkuje takzvané plně skryté viry. Rootkity jsou rozšířenější v oblasti spywaru a stále častěji je také využívají autoři virů.

V současnosti se jedná o nový typ super spywaru, který efektivně skrývá a přímo ovlivňuje jádro operačního systému. Používají se ke skrytí přítomnosti škodlivého objektu ve vašem počítači, jako jsou trojské koně nebo keyloggery. Pokud hrozba používá ke skrytí technologii rootkit, je velmi obtížné najít malware ve vašem počítači.

Rootkity samotné nejsou nebezpečné. Jejich jediným účelem je skrýt software a stopy zanechané v operačním systému. Ať už se jedná o běžný software nebo malware.

Existují tři hlavní typy rootkitů. První typ, Rootkity jádra »Obvykle přidejte svůj vlastní kód do části jádra operačního systému, zatímco druhý typ,« Rootkity uživatelského režimu »Speciálně navržený pro Windows, aby běžel normálně během startu systému, nebo zaveden do systému pomocí takzvaného 'kapky'. Třetí typ je MBR rootkity nebo bootkity .

Když zjistíte, že váš AntiVirus & AntiSpyware padá, možná budete potřebovat pomoc dobrý nástroj Anti-Rootkit . Rootkit Revaler z Microsoft Sysinternals je pokročilý nástroj pro detekci rootkitů. Jeho výstup uvádí nekonzistence API registru a souborového systému, které mohou naznačovat přítomnost rootkitu v uživatelském režimu nebo v režimu jádra.

Zpráva Microsoft Malware Protection Center o hrozbách rootkit

Microsoft Malware Protection Center zpřístupnilo ke stažení Rootkit Threat Report. Zpráva se zabývá jedním z nejzákeřnějších typů malwaru, který dnes ohrožuje organizace a jednotlivce, rootkit. Zpráva zkoumá, jak útočníci používají rootkity a jak rootkity fungují na postižených počítačích. Zde je podstata zprávy, počínaje tím, co jsou rootkity – pro začátečníky.

rootkit je sada nástrojů, které útočník nebo tvůrce malwaru používá k získání kontroly nad jakýmkoli nezabezpečeným/nechráněným systémem, který je jinak obvykle vyhrazen pro správce systému. V posledních letech byl termín 'ROOTKIT' nebo 'ROOTKIT FUNCTIONALITY' nahrazen MALWARE, programem navrženým tak, aby měl nežádoucí vliv na fungující počítač. Hlavní funkcí malwaru je tajně extrahovat cenná data a další zdroje z počítače uživatele a poskytnout je útočníkovi, čímž mu poskytne úplnou kontrolu nad napadeným počítačem. A co víc, je obtížné je odhalit a odstranit a mohou zůstat skryté po dlouhou dobu, možná roky, pokud zůstanou bez povšimnutí.

Příznaky napadeného počítače je tedy přirozeně nutné maskovat a vzít v úvahu, než bude výsledek fatální. K odhalení útoku by měla být přijata zejména přísnější bezpečnostní opatření. Ale jak již bylo zmíněno, jakmile jsou tyto rootkity/malware nainstalovány, jejich skryté schopnosti znesnadňují jeho odstranění a jeho součásti, které si mohou stáhnout. Z tohoto důvodu společnost Microsoft vytvořila zprávu ROOTKITS.

16stránková zpráva popisuje, jak útočník používá rootkity a jak tyto rootkity fungují na postižených počítačích.

Jediným účelem zprávy je identifikovat a důkladně prošetřit potenciálně nebezpečný malware, který ohrožuje mnoho organizací, zejména uživatele počítačů. Zmiňuje také některé běžné rodiny malwaru a zdůrazňuje metodu, kterou útočníci používají k instalaci těchto rootkitů pro své vlastní sobecké účely na zdravé systémy. Ve zbytku zprávy najdete odborníky, kteří dávají několik doporučení, jak uživatelům pomoci zmírnit hrozbu, kterou představují rootkity.

Typy rootkitů

Existuje mnoho míst, kde se malware může nainstalovat do operačního systému. Takže v zásadě je typ rootkitu určen jeho umístěním, kde provádí podvracení cesty provádění. To zahrnuje:

- Rootkity uživatelského režimu

- Rootkity v režimu jádra

- MBR rootkity / bootkity

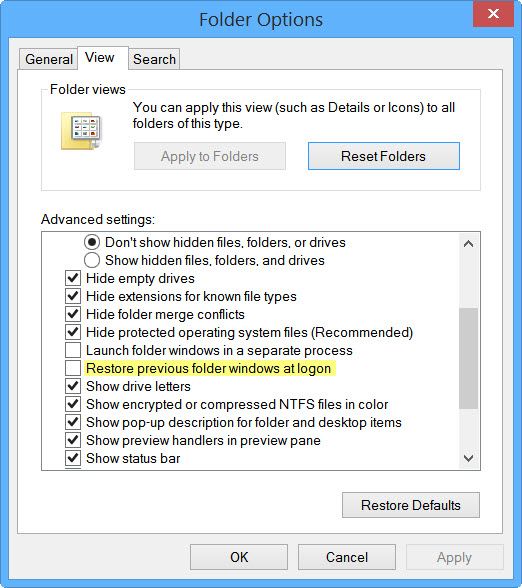

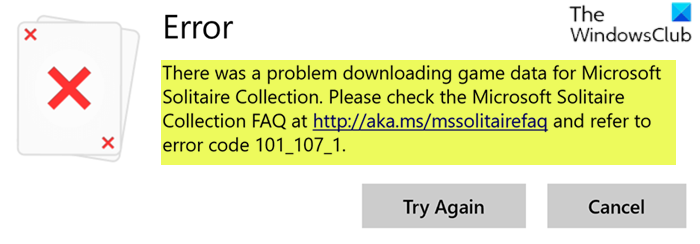

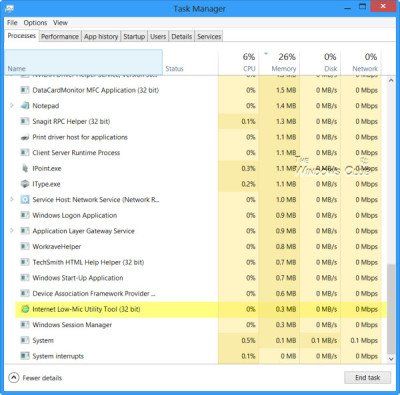

Možné důsledky cracknutí rootkitu v režimu jádra jsou ukázány na níže uvedeném snímku obrazovky.

ve spodním posuvníku chybí chrom

Třetí typ, upravte hlavní spouštěcí záznam tak, aby převzal kontrolu nad systémem a spustil proces spouštění od nejbližšího možného bodu zaváděcí sekvence3. Skrývá soubory, změny registru, důkazy o síťových připojeních a další možné indikátory, které mohou naznačovat jeho přítomnost.

Známé rodiny malwaru používající funkce rootkitu

- Win32 / Sinowal 13 – Vícesložková rodina malwaru, který se pokouší ukrást citlivá data, jako jsou uživatelská jména a hesla pro různé systémy. To zahrnuje pokusy ukrást ověřovací data pro různé FTP, HTTP a e-mailové účty, stejně jako přihlašovací údaje používané pro online bankovnictví a další finanční transakce.

- Win32 / Cutwail 15 – Trojan, který stahuje a spouští libovolné soubory. Stažené soubory lze spouštět z disku nebo vkládat přímo do jiných procesů. I když se funkce stahování liší, Cutwail obvykle stahuje další komponenty pro rozesílání spamu. Používá rootkit režimu jádra a nainstaluje několik ovladačů zařízení, aby skryl své součásti před postiženými uživateli.

- Win32 / Rustock – Vícesložková rodina trojských koní typu backdoor s podporou rootkit, původně navržená tak, aby pomáhala šířit „spam“ e-maily prostřednictvím botnet . Botnet je rozsáhlá síť hacknutých počítačů řízených útočníkem.

Rootkit ochrana

Zabránění instalace rootkitů je nejúčinnějším způsobem, jak se vyhnout infekcím rootkity. Chcete-li to provést, musíte investovat do bezpečnostních technologií, jako jsou antiviry a firewally. Takové produkty by měly zaujmout komplexní přístup k ochraně pomocí tradiční detekce založené na signaturách, heuristické detekce, dynamických a responzivních funkcí signatur a monitorování chování.

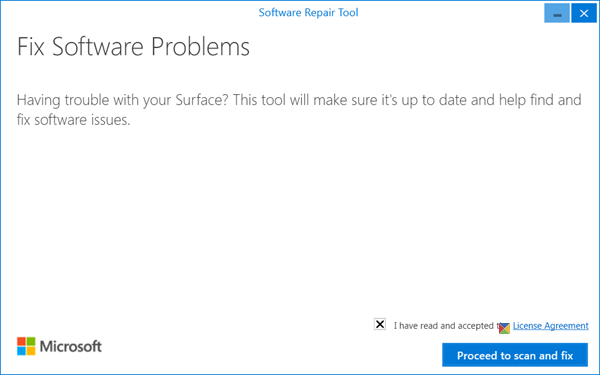

Všechny tyto sady signatur by měly být aktualizovány pomocí mechanismu automatické aktualizace. Antivirová řešení společnosti Microsoft zahrnují řadu technologií navržených speciálně pro ochranu před rootkity, včetně monitorování chování jádra v reálném čase, které zjišťuje a hlásí pokusy o úpravu jádra zranitelného systému, a přímé analýzy souborového systému, která usnadňuje identifikaci a odstranění. skryté ovladače.

Pokud se zjistí, že systém je kompromitován, může být užitečný další nástroj pro zavedení do známého nebo důvěryhodného prostředí, protože může navrhnout vhodné nápravné opatření.

Za takových okolností

- Kontrola systému offline (součást sady nástrojů Microsoft Diagnostics and Recovery Toolkit (DaRT))

- Windows Defender Offline může být užitečný.

Pro více informací si můžete stáhnout zprávu ve formátu PDF z webu Centrum stahování společnosti Microsoft.